Firm's Strategic Decision Process Modeling in Security Investment

So Young Kim, 황준석 (2010) · UKSim European Modelling Symposium · DOI ↗

정보보안 투자 의사결정 모형을 Gordon-Loeb (2002) 회계 모형에서 공격자-방어자 상호 게임 이론 로 확장한다. 기존 연구가 방어자 또는 공격자 한쪽만 다룬 것과 달리, 양 player 가 모두 strategic 하게 움직일 때의 동시 / 순차 게임 균형을 도출하고 backward-induction 으로 비교한다. 핵심 결과: 동시 게임 균형이 방어자에게 가장 유리하고, 방어자가 1 mover 일 때가 차선, 방어자가 2 mover (관찰 후 결정) 일 때가 최악이다.

- RQ: 방어자 (firm) 와 공격자 (attacker) 가 모두 strategic 하게 움직일 때 정보보안 투자 결정의 균형은 무엇이고, 누가 먼저 움직이느냐 (동시 vs 순차) 에 따라 firm 의 최적 투자 시점은 어떻게 달라지는가

- 방법론: 2-player 게임 이론 (동시 게임 + 순차 게임 × 2), backward-induction, nash-equilibrium 비교 정태 (Gordon-Loeb 2002 회계 모형 확장)

- 데이터: 모형 기반 해석적 도출 (numerical illustration; empirical 검증은 future work)

- 주요 발견: (i) 동시 게임 균형 이 최저 (방어자 가장 유리); (ii) firm 1 mover 순차 게임 (단 일 때 — 그래도 firm 1 mover 가 동시보다 나쁘다 는 결과); (iii) firm 2 mover 순차 게임 이 최저 (방어자 최악); (iv) attack 함수 , breach 확률

- 시사점: firm 은 공격자의 행동을 관찰한 후 결정하지 말고 동시 또는 선제적으로 보안 투자를 결정해야 함 — late-mover 가 over-invest 하는 패턴

요약

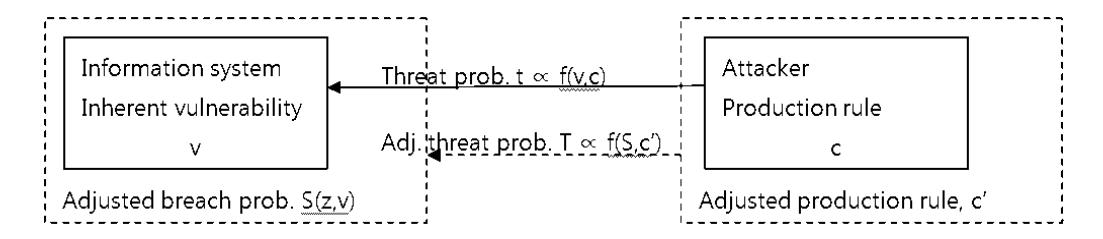

황준석 의 2 기 ITPP / 정보 보안 economic-modeling 라인 paper. Gordon-Loeb (2002) 의 회계 모형은 expected loss 절감액 = expected benefit 식으로 보안 투자 를 결정하지만, threat 확률 를 상수 가정하고 vulnerability 만 줄인다. Matsuura (2008) 가 형태로 threat 확률도 의 함수로 만들었지만 공격자의 strategic 반응을 직접 모델링하진 않았다. 본 paper 의 핵심 기여는 attack 확률 를 공격자가 자기 expected net benefit 을 최대화하는 결정변수 로 두고, 방어자가 그 반응을 내생화한 2-player 게임을 풀이하는 것이다.

방법론적으로 공격자 N 명 (동일 cost 구조 가정) 중 M 명이 공격하면 . Attack realization 확률은 형태로 , , , 조건 만족. 공격자의 expected net benefit 를 에 대해 최대화 ( 관계 활용). 1 차 조건에서 . 방어자는 를 결정변수로 두고 를 최대화, 가정 하에서 . 두 reaction function 의 교점이 동시 게임 균형.

핵심 비교 정태가 흥미롭다. 3 가지 시나리오 (동시 / firm 1 mover / firm 2 mover) 의 균형 를 정리하면 (단 ). 가 작을수록 투자 가 큼 (inverse function ). 따라서 firm 이 late mover 일 때 과투자 하는 결과 — 공격자가 먼저 strategy 를 천명하면 firm 이 그 worst-case 에 대응해 과보호한다. 동시 게임이 firm 의 net benefit 측면에서 최선이라는 결론. 본 paper 는 황준석 의 ITPP 게임-경제 모형 라인의 초기 작업으로, An Optimal Trust Management Method to Protect Privacy and Strengthen Objectivity in Utility Computing Services 등 utility computing 신뢰 모형 시리즈로 확장된다.

핵심 결과

| 게임 구조 | 균형 (breach 확률) | 균형 (투자) 순위 | 방어자 net benefit 순위 |

|---|---|---|---|

| 동시 게임 (Nash) | (최대) | 최소 | 최선 (1 위) |

| firm 1 mover 순차 | 중간 | 차선 (2 위) | |

| firm 2 mover 순차 | (최소) | 최대 | 최악 (3 위) |

= inherent vulnerability (), = security productivity, = unit expected loss to firm, = unit benefit to attacker. firm 2 mover 일 때 공격자가 을 천명 → firm 이 worst-case 대응으로 과투자.

방법론 노트

공격자의 최적화 (cost 또는 strategy 에 대해):

1 차 조건 에서 . 참여 조건: (음의 ENB 면 공격자 이탈).

방어자의 최적화 ( 에 대해, 활용):

1 차 조건 에서 . 동시 게임 균형은 두 reaction 와 를 동시에 풀어 도출. 순차 게임은 backward-induction — firm 1 mover 일 때는 attacker reaction 를 방어자 maximization 에 대입; attacker 1 mover 일 때는 를 공격자 maximization 에 대입.

연구 계보

황준석 의 2 기 ITPP / 정보 보안 economic-modeling 라인. Gordon-Loeb (2002, ACM TISSEC 의 Camp-Lewis 책 chapter) 의 정보보안 회계 모형이 직접 출발점이며, Willemson (WEIS 2006), Matsuura (WEIS 2008) 의 G-L 모형 확장이 가장 가까운 선행. Cavusoglu-Raghunathan-Yue (2008, JMIS) 의 decision-theoretic + game-theoretic 결합 paper 가 본 paper 와 가장 유사한 frame (방어자만 분석). 공격자를 strategic player 로 모델링한 선행은 Leeson-Coyne (2005) 의 hacking 경제학, Segura-Lahuerfa (2009 WEIS) 의 DDoS femtocell, Friess-Aycock (2008) 의 black market botnet, Ford-Gordon (2006) 의 botnet 등 — 대개 empirical / simulation. Grossklags-Christin-Chuang (2008 WEIS) 의 multi-agent 보안 투자 게임이 가장 가까운 게임 이론 선행. Rue-Pfleeger-Ortiz (2007 WEIS) 의 사이버 보안 투자 모형 분류 framework 도 본 paper 의 positioning 에 활용됨. 자매 paper: A New Fuzzy MCDM Framework to Evaluate E-Government Security Strategy (같은 ITPP 라인의 보안 정책 decision making 도구), An Optimal Trust Management Method to Protect Privacy and Strengthen Objectivity in Utility Computing Services (후속 utility computing 신뢰 모형).

See also

- 황준석

- So Young Kim

- UKSim European Modelling Symposium

- 게임 이론

- backward-induction

- nash-equilibrium

- 정보 보안

- 보안 투자

- An Optimal Trust Management Method to Protect Privacy and Strengthen Objectivity in Utility Computing Services

인접 그래프

- 인물 2

- 주제 2

- 수록처 1

- 분류 1

- 논문 2